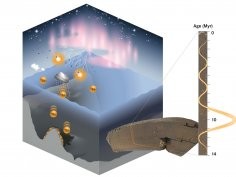

Tajemniczy nadmiar berylu-10. Kosmiczna katastrofa czy zmiana prądów wokół Antarktydy?

11 lutego 2025, 08:22W próbkach pobranych z dna Pacyfiku występuje niespodziewanie dużo berylu-10, informują naukowcy z Niemiec i Australii. Ten rzadki izotop powstaje w atmosferze pod wpływem promieniowania kosmicznego i dostarcza cennych informacji na temat geologicznej historii Ziemi. Jego większa od spodziewanej akumulacja na dnie oceanu może mieć związek ze zmianami prądów lub zjawiskami astrofizycznymi, które miały miejsce około 10 milionów lat temu. Nadmiarowy beryl może być znacznikiem, dzięki któremu będziemy mogli bardziej precyzyjnie opisać historię geologiczną naszej planety.

Microsoft oskarża Google'a o zepsucie Outlooka

18 czerwca 2009, 12:20Microsoft oskarżył Google'a, że przygotowana przez tę firmę wtyczka Google App Sync do Microsoft Outlooka uszkadza mechanizm wyszukiwania w Outlooku. Google App Sync ma zachęcać biznesowych użytkowników oprogramowania Microsoftu do rezygnacji z Exchange Servera i korzystania z usług Gmail i Google Calendar za pośrednictwem microsoftowego Outlooka.

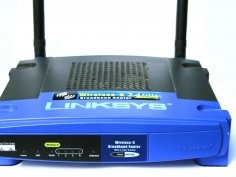

Domowe rutery pełne dziur. Producenci lekceważą kwestie bezpieczeństwa

13 lipca 2020, 13:30Najpopularniejsze domowe rutery zawierają poważne luki bezpieczeństwa, ostrzegają specjaliści z Instytutu Fraunhofera. Peter Weidenbach i Johannes vom Dorp przeanalizowali pod kątem bezpieczeństwa 127 popularnych domowych ruterów i odkryli, że większość z nich zawiera co najmniej 1 krytyczną dziurę, a w wielu z nich znaleziono setki znanych luk

UEFI i Windows 8 mogą sprawić problemy użytkownikom Linuksa

22 września 2011, 10:35Profesor Ross Anderson z Cambridge University i inni specjaliści ostrzegają, że proponowane przez Microsoft porzucenie BIOS-u na rzecz UEFI może spowodować problemy osobom, chcącym skorzystać z „nieautoryzowanych" systemów operacyjnych.

Atak na użytkowników iPhone'ów

2 września 2015, 12:07Firma Palo Alto Networks alarmuje, że cyberprzestępcy włamali się do 225 000 kont użytkowników iPhone'ów, kradnąc tysiące certyfikatów i prywatnych kluczy szyfrujących. To największy tego typu atak na użytkowników iPhone'ów.

Analiza bez rozszyfrowywania

26 czerwca 2009, 10:43Specjaliści z IBM-a rozwiązali problem matematyczny, z którym naukowcy borykali się od czasu wynalezienia przed kilkudziesięciu laty publicznych kluczy szyfrujących. Technika nazwana "homomorfizmem prywatności" lub też "pełnym szyfrowaniem homomorficznym" umożliwia przeprowadzenie szczegółowej analizy zaszyfrowanych danych bez konieczności ich odszyfrowywania.

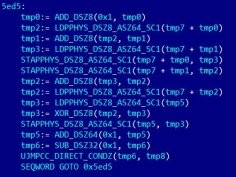

Udało się podejrzeć mikrokod procesorów Intela. Nieznane konsekwencje dla bezpieczeństwa

29 października 2020, 18:13Po raz pierwszy w historii udało się zdobyć klucz szyfrujący, którym Intel zabezpiecza poprawki mikrokodu swoich procesorów. Posiadanie klucza umożliwia odszyfrowanie poprawki do procesora i jej analizę, a co za tym idzie, daje wiedzę o luce, którą poprawka ta łata.

Konstytucja (czasem) chroni przed podaniem hasła

27 lutego 2012, 10:21Sąd Apelacyjny dla Jedenastego Okręgu orzekł, że odszyfrowanie danych na dysku twardym może być uznane za złożenie zeznań. Tymczasem Piąta Poprawka zabrania zmuszania obywateli do składania obciążających ich zeznań.

Okrojona Vista dla piratów

4 października 2006, 19:47Zabezpieczenia antypirackie w systemie Windows Vista spowodują, że posiadacze nielegalnych wersji systemu nie będą mogli skorzystać ze wszystkich jego funkcji. Zabezpieczenia są częścią Software Protection Platform.

Liczne serwery HTTPS podatne na atak

2 marca 2016, 05:41Eksperci ostrzegają, że nawet 11 milionów witryn jest podatnych na ataki z powodu błędów w HTTPS i innych usługach korzystających z protokołów SSL i TLS.